仿冒DeepSeek病毒出现!

Share - WeChat

2月17日

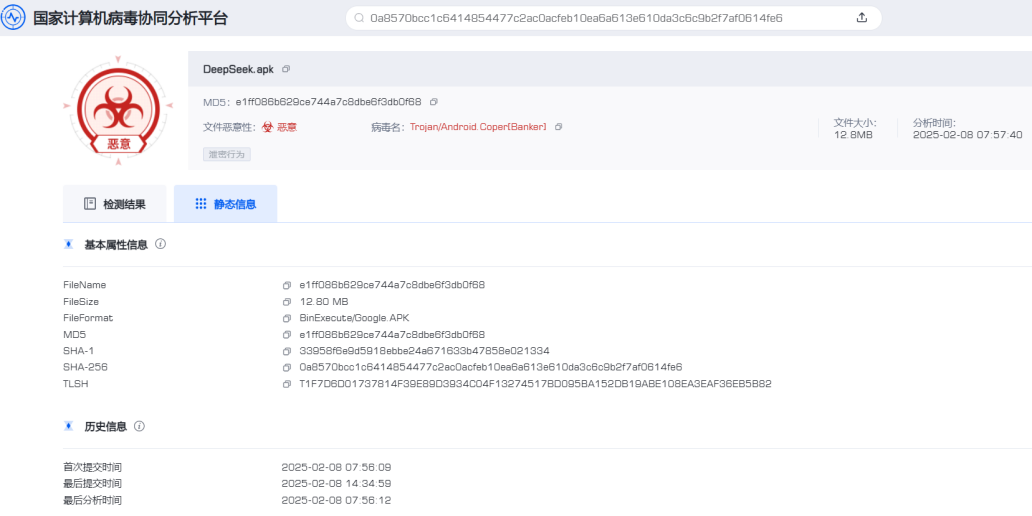

中国国家计算机病毒应急处理中心(CVERC)

发布报告称

在中国境内捕获针对中国用户的

仿冒中国国产人工智能大模型

DeepSeek官方APP的

安卓平台手机木马病毒

中国国家计算机病毒应急处理中心相关公告

图源:CVERC

多重骗局“诱导”用户

该木马病毒

是由中国国家计算机病毒应急处理中心

和计算机病毒防治技术国家工程实验室

依托中国国家计算机病毒协同分析平台捕获的

如何判断此类木马病毒?

从其操作流程来看

↓↓↓

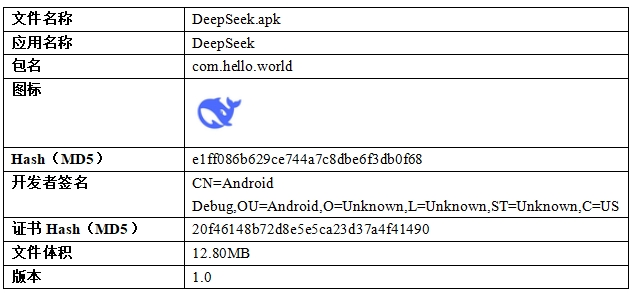

相关病毒样本信息

图源:CVERC

仿冒DeepSeek官方APP

图源:CVERC

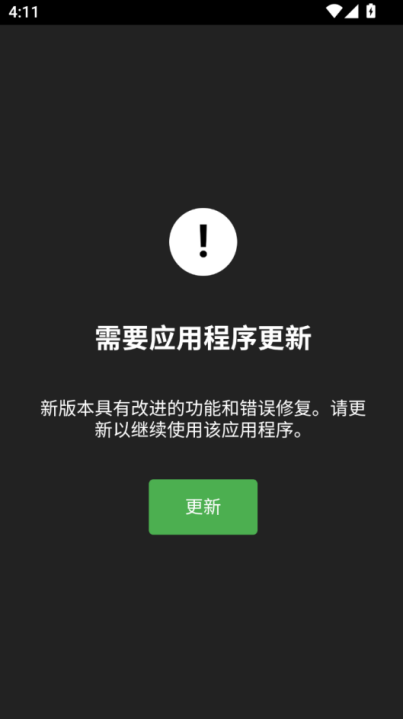

报告显示

用户一旦点击运行仿冒APP

该APP会提示用户

“需要应用程序更新”

并诱导用户点击“更新”按钮

随后提示安装所谓的

“新版”DeepSeek应用程序

实际上是包含恶意代码的子安装包

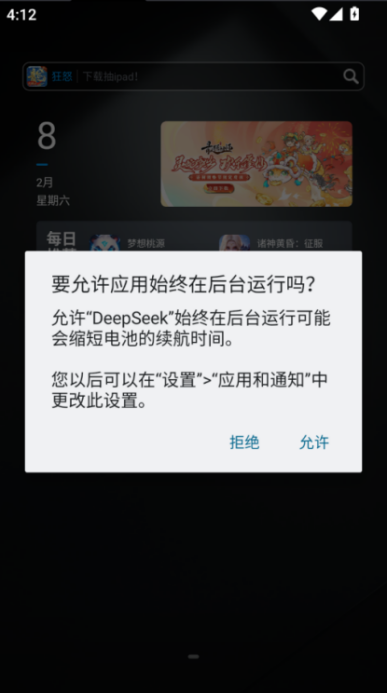

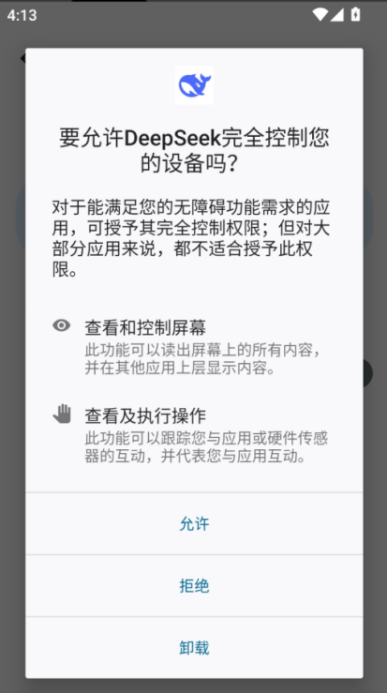

并会诱导用户授予其后台运行

和使用无障碍服务的权限

诱导用户操作流程示意

↓↓↓

诱导用户“更新”

诱导用户安装“带毒”子安装包

诱导用户授权其后台运行

诱导用户授权其使用无障碍功能

同时需要注意的是

该恶意APP还包含

拦截用户短信、窃取通讯录、

窃取手机应用程序列表等

侵犯公民个人隐私信息的恶意功能

和阻止用户卸载的恶意行为

经分析

该恶意APP为金融盗窃类

手机木马病毒的新变种

未来风险或将持续增加

2025年1月以来

DeepSeek人工智能大模型

在全球引发广泛关注

其官方APP程序在全球

多个国家和地区的

手机应用市场上排名前列

这一流行现象

也被网络犯罪分子所利用

网络犯罪分子很可能

将该恶意APP用于电信网络诈骗活动

诱使用户从非官方渠道

安装仿冒DeepSeek的手机木马

从而对用户的个人隐私

和经济利益构成较大威胁

仿冒DeepSeek App的相关信息

图源:CVERC

此外

除仿冒DeepSeek安卓客户端的

“DeepSeek.apk”之外

国家计算机病毒协同分析平台

还发现了多个文件名为

“DeepSeek.exe”、“DeepSeek.msi”

和“DeepSeek.dmg”的病毒样本文件

由于DeepSeek目前尚未针对

Windows平台和MacOS平台

推出官方客户端程序

因此相关文件均为仿冒程序

由此可见

网络犯罪分子已经将仿冒DeepSeek

作为传播病毒木马程序的新手法

报告称

预计未来一段时间内

包括仿冒DeepSeek在内的

各种人工智能应用程序的病毒木马

将持续增加

除了本案例

奇安信XLab实验室

近期发布的报告显示

截至2025年2月3日

已发现超过2650个

仿冒DeepSeek的网站

这些网站通过

相似域名和界面、虚假订阅和投资

等手段实施诈骗行为

网络安全企业天融信也表示

一些攻击者利用DeepSeek的名义

在Python包索引(PyPI)上

发布恶意软件包

诱骗开发者下载并执行

从而窃取敏感信息

加强个人网络安全防护

针对上述提到的手机木马病毒

中国国家计算机病毒应急处理中心

也发布了相关防护措施

国家计算机病毒协同分析平台

图源:官网截图

包括不从非官方渠道传播的

网络链接或二维码下载App;

保持手机预装的安全保护功能

或第三方手机安全软件

处于实时开启状态;

谨慎处理非用户主动发起的

App安装请求等

DeepSeek官方也发布信息

呼吁用户警惕非官方渠道信息

避免财产损失

参考:CVERC、央视新闻、新华社、光明网

2022年7月12日,世界互联网大会国际组织正式成立,从互联网领域的国际盛会发展为国际组织,总部设于中国北京。我们将致力于搭建全球互联网共商共建共享平台,推动国际社会顺应信息时代数字化、网络化、智能化趋势,共迎安全挑战,共谋发展福祉,携手构建网络空间命运共同体。